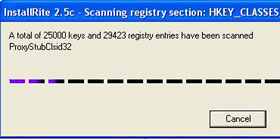

Lancement d'une analyse préalable

Lancement d'une analyse préalable

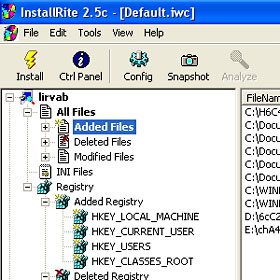

Résultat de l'analyse et détail des appels systèmes

Résultat de l'analyse et détail des appels systèmes

|

2. L'analyse préalable d'un virus

Dès qu'un code nouveau est repéré, il passe un premier examen : "très rapidement, nous pouvons déterminer s'il s'agit ou non d'un fichier compressé, si tout ou partie de son code source est disponible ou crypté, puis quelle est sa taille et son format d'extension", précise l'ingénieur sécurité Loucif Kharouni.

Ces données basiques donnent à l'expert sécurité un premier niveau d'information sur le type de menace qu'il pourra rencontrer.

"Dans le cas d'un ver, par exemple, la taille du code se situe majoritairement entre 15 et 60 Ko. Si le fichier que l'on analyse pèse plus de 1,5 Mo, il est peu probable qu'il s'agisse d'un ver", ajoute Loucif Kharouni.

Une fois conclue cette étape, les équipes réalisent une copie du système avant exécution du virus. Ainsi, une fois le code lancé, aucune action malveillante n'affectera la machine à long terme.

Un outil d'analyse des processus systèmes enregistre ensuite l'ensemble des actions que le virus aura déclenché sur le système clone.

Une autre machine du réseau est appelée en renfort pour surveiller l'activité réseau et notamment la messagerie du système infecté. "Au total, la procédure d'analyse dure entre 15 à 20 minutes par menace. Il en ressort des informations précises sur les clefs de registres modifiées, les fichiers ajoutés ou supprimés, l'occupation mémoire de la machine, le lancement de processus ou l'envoi d'e-mails. Ces informations sont ensuite transmises à notre centre de traitement des virus basé aux Philippines pour une analyse en profondeur du reste du code", raconte Loucif Kharouni.

|